プロビジョニングプロファイルとは?iOS開発における署名と配布の仕組みを徹底解説

iOS開発を始めたとき、多くの人が最初に強く戸惑うのは、画面実装やAPI連携よりも、むしろ署名と配布まわりの仕組みです。Swiftの文法やUIKit、SwiftUI、非同期処理、状態管理などは、ある程度コードを書きながら理解を深めていけますが、証明書、プロビジョニングプロファイル、App ID、Bundle ID、デバイス登録といった概念は、実際にビルドや配布で失敗して初めて「これは何なのか」を意識することが少なくありません。そのため、実装は進んでいるのに、実機で動かせない、他の人へ配れない、CIで署名だけ失敗する、といった現象にぶつかりやすくなります。

しかも、この領域が難しく感じられるのは、用語が多いからだけではありません。問題の本質は、それぞれの要素が独立しているように見えて、実際には非常に強く結びついていることにあります。証明書だけ理解しても十分ではなく、プロビジョニングプロファイルだけ分かっても全体像は見えません。App IDとBundle IDの対応、デバイス登録の必要性、配布方式による違い、CI/CDへの持ち込み方まで含めて、構造として整理しないと、毎回似たところでつまずきやすくなります。

そこで本記事では、プロビジョニングプロファイルとは何かという基本から出発し、その役割、証明書との関係、種類ごとの違い、App IDとのつながり、デバイス登録、作成方法、自動署名と手動署名、CI/CDでの扱い、よくあるエラー、運用上の失敗、最適な管理方法までを順を追って整理します。特に重要なのは、プロビジョニングプロファイルはアプリ実行や配布を許可する設定ファイルであり、証明書はそのアプリに署名した主体を証明するものだという点です。この二つを常にセットで考えることが、iOS署名を理解するうえでの出発点になります。

1. プロビジョニングプロファイルとは

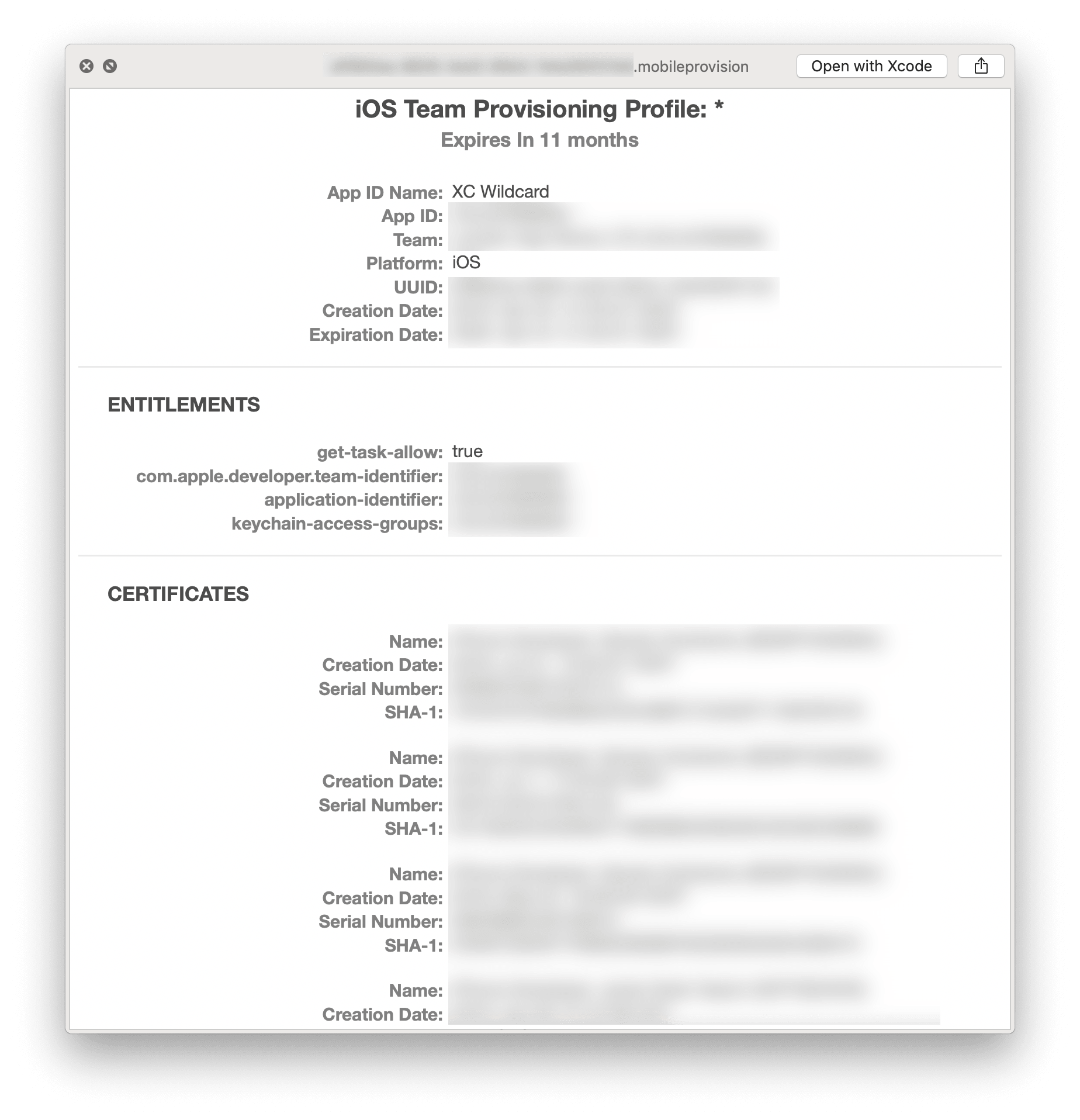

プロビジョニングプロファイルとは、iOSアプリを特定の条件のもとで実行したり、特定の方法で配布したりすることを許可するための設定ファイルです。ここで重要なのは、プロビジョニングプロファイル自体がアプリへ署名するわけではないという点です。署名そのものは証明書によって行われますが、どのアプリが、どの証明書と組み合わされ、どの条件で実行または配布を許可されるのかを定義するのがプロビジョニングプロファイルです。つまり、プロファイルは「許可条件の束」であり、署名の主体を表す証明書とは役割が異なります。

この仕組みが必要になるのは、iOSが自由に任意のアプリをどこでも動かせる前提のプラットフォームではないからです。iOSでは、誰が作ったアプリなのか、そのアプリはどの識別子を持つのか、どの方法で配布されるのかが管理されます。開発中に自分の端末で動かす場合と、限定的に外部へ配る場合と、App Storeで一般公開する場合では、許可の条件が違います。プロビジョニングプロファイルは、その違いを具体的な設定として表し、Appleの配布・実行モデルの中でアプリを正しく扱うための中心的な役割を持っています。

1.1 基本的な役割

プロビジョニングプロファイルの基本的な役割は、アプリ実行または配布に必要な複数の条件をまとめて保持することです。具体的には、どの証明書が使われるのか、どのApp IDに紐づくアプリなのか、開発用やAd Hocであればどの端末が実行対象として許可されているのか、といった情報が含まれます。つまり、単なる「署名用のファイル」ではなく、「このアプリはどの範囲で許可されるのか」を表現するファイルとして理解する必要があります。

また、プロビジョニングプロファイルの役割は一つに固定されているわけではありません。開発用のプロファイルなのか、TestFlightやApp Store向けなのか、あるいは限定配布用なのかによって、その意味するところはかなり変わります。そのため、プロビジョニングプロファイルを学ぶときは、単純な定義だけで終わらせず、「どの用途のプロファイルなのか」という文脈と一緒に理解することが大切です。そうしないと、名前は同じでも、実際にはまったく違う条件を持つプロファイルを同じ感覚で扱ってしまいやすくなります。

| 要素 | 内容 |

|---|---|

| 役割 | アプリを実行・配布するための許可情報 |

| 含まれる情報 | 証明書・デバイス・App ID |

| 使用場面 | 開発・テスト・配布 |

1.2 なぜ必要なのか

プロビジョニングプロファイルが必要なのは、iOSが「作られたアプリなら何でも実行できる」仕組みを採っていないからです。Appleは、どの開発者または組織が作成したアプリなのか、そのアプリはどの識別子を持つのか、そのアプリはどの経路で配布されるのかを明確に区別できる状態を前提にしています。この管理を支えるためには、証明書だけでは足りません。証明書はあくまで署名主体を示すものであり、「このアプリをこの条件で使ってよい」という許可情報は別に必要です。その役目を担っているのがプロビジョニングプロファイルです。

実務的には、この仕組みがあることで、開発中のアプリと公開対象のアプリを同じように扱わなくて済みますし、登録されていない端末へ勝手に開発版を入れることも防ぎやすくなります。また、社内向け配布と一般公開を技術的に切り分けやすくするという意味でも、非常に重要な役割を持っています。つまり、プロビジョニングプロファイルは開発者を煩わせる余計な設定ではなく、iOSのセキュリティと配布統制を両立させるための重要な仕組みです。

1.3 iOS特有の仕組みである理由

プロビジョニングプロファイルが特にiOSで強く意識されるのは、Appleがアプリの実行と配布をプラットフォーム全体のルールとして管理しているからです。iOSでは、誰がアプリを作ったのか、そのアプリはどの識別情報を持つのか、どの流通経路で使われるのかが、安全性と信頼性の土台になります。そのため、単にバイナリが存在するだけではなく、「正しい文脈で許可されたアプリであること」を確認するための仕組みが必要になります。プロビジョニングプロファイルは、その中でも特に実行許可と配布条件の部分を担っています。

さらに、iOSでは配布経路そのものがかなり明確に分かれています。開発中の実機テスト、Ad Hocによる限定配布、TestFlightを通じた検証、App Store公開などは、同じアプリでも求められる条件が違います。他のプラットフォームではここまで実行許可ファイルを意識しないこともあるため、iOS特有の複雑さとして感じられやすいのです。つまり、プロビジョニングプロファイルがiOS特有に見えるのは、Appleがアプリの身元と配布経路の管理を強く前提としているからだと言えます。

2. コード署名の仕組みはどのように成り立っているのか

プロビジョニングプロファイルを本当に理解するには、iOSにおけるコード署名の全体構造を押さえる必要があります。ここで最も大事なのは、プロビジョニングプロファイルだけを理解しても不十分だということです。iOSの署名は、証明書、プロビジョニングプロファイル、App ID、Bundle IDといった複数の要素が相互に矛盾なくそろって初めて成立します。証明書は「誰が署名したのか」を示し、プロビジョニングプロファイルは「そのアプリがどの条件で許可されるのか」を示します。つまり、この二つは代替関係ではなく、役割の異なる補完関係にあります。

この関係が見えていないと、「証明書はあるのにビルドできない」「プロファイルは入れているのに端末へ入らない」「ローカルでは通るのにCIでだけ署名エラーになる」といった現象が理解しにくくなります。多くの場合、署名エラーは一つの要素が完全に欠けているというより、「全体として条件がそろっていない」ことで発生します。つまり、iOSのコード署名は単一ファイルの設定ではなく、複数要素の整合性によって成り立つ仕組みとして捉える必要があります。

2.1 証明書の役割

証明書の役割は、そのアプリに署名している主体が誰なのかを示すことです。より正確に言えば、そのアプリが正当な開発者または組織によって作成され、署名されたことを証明するために使われます。つまり、証明書は「署名主体の身元証明」にあたります。ここで注意したいのは、証明書はあくまで「誰が署名したか」を示すものであり、「そのアプリをどこで動かしてよいか」「どの方法で配布してよいか」までは決めないという点です。

実務では、この役割の切り分けが曖昧なままだと理解が崩れます。証明書をインポートしたからもう全部整ったと思ってしまうと、実際にはプロファイルやApp IDとの整合性で止まったときに原因が見えません。つまり、証明書は非常に重要な要素ではありますが、それ単体で署名や配布を完結させるものではなく、全体構造の中の一つの柱として理解する必要があります。

2.2 プロビジョニングプロファイルとの関係

プロビジョニングプロファイルは、どの証明書が、どのアプリ識別子に対して、どの条件で使われるかを束ねた許可設定です。つまり、証明書とプロビジョニングプロファイルは常に対応関係を持っていなければなりません。証明書が署名主体を示し、プロファイルが実行・配布条件を示すことで、初めて「このアプリは正当な主体によって署名され、正しい用途のもとで許可されている」と言える状態になります。

ここでApp IDやBundle IDも関わってきます。どのアプリに対する許可なのかが一致していなければ、証明書とプロファイルがそれぞれ単体で正しくても、全体としての署名は成立しません。つまり、証明書、プロビジョニングプロファイル、App IDは別々に設定するものですが、iOSのコード署名では常に一つのまとまりとして扱う必要があります。この構造を理解すると、「なぜプロファイルと証明書は必ず一緒に考える必要があるのか」がかなりはっきり見えてきます。

コード署名の仕組み

| 要素 | 役割 |

|---|---|

| 証明書 | 開発者の証明 |

| プロファイル | 実行許可 |

| App ID | アプリ識別 |

2.3 署名が失敗する原因

署名が失敗する原因は、多くの場合、どれか一つのファイルが存在しないことではなく、要素同士の整合性が崩れていることにあります。たとえば、証明書は正しいが対応するプロファイルが古い、Bundle IDは正しそうに見えるがApp IDと一致していない、App Store配布なのに開発用プロファイルを使っている、といったケースです。つまり、署名の失敗は個々の要素の不足というより、「全体として条件が揃っていない」ことから起こる場合が多いのです。

そのため、エラーメッセージを見たときも、単に「足りないファイルは何か」を探すだけでは不十分です。証明書、プロファイル、Bundle ID、App ID、配布方式が相互に矛盾していないかを確認する必要があります。つまり、署名エラー対応では、個別の対処法を暗記するよりも、「本来どういう構造で成立するべきなのか」を理解していることのほうが重要です。

3. プロビジョニングプロファイルの種類は何か

プロビジョニングプロファイルは一種類だけではなく、用途ごとに複数の種類があります。ここを曖昧なまま扱うと、「開発用では入ったのにTestFlightへ進めない」「Ad Hocの感覚でApp Store公開へ進めようとして失敗する」といった混乱が起きやすくなります。なぜなら、iOSでは開発、限定配布、一般公開、企業内配布が同じ条件で扱われるわけではないからです。つまり、プロファイルの種類を理解することは、単に名前を覚えることではなく、「このアプリをどこへ届けたいのか」に応じて正しい許可条件を選べるようになることでもあります。

また、種類の違いは用途だけにとどまりません。登録デバイスの有無、Appleの配布経路を使うかどうか、配布可能範囲、運用時の管理負荷まで変わります。つまり、プロファイルの種類は技術的な分類であると同時に、配布戦略や運用方法の違いも反映しています。ここを構造として理解しておくと、なぜ同じアプリなのに状況によって必要なプロファイルが変わるのかが見えやすくなります。

3.1 開発用プロファイル

開発用プロファイルは、主にローカル開発や実機確認のために使われるプロファイルです。通常は登録済みデバイス上でアプリを実行する前提になっており、開発中に自分やチームメンバーの端末で挙動を確認したいときに使われます。つまり、開発用プロファイルは「開発中のアプリを、許可された実機で動かすための許可条件」を定義したものです。

この種類が重要なのは、iOSではローカルでビルドしたアプリをそのままどの端末へでも入れられるわけではないからです。開発用である以上、誰でも自由に使えるのではなく、あくまで開発・検証のために登録された端末でのみ動かせるように制御されています。つまり、開発用プロファイルは単なる初期設定ではなく、「開発版アプリの実行範囲を限定する」ための具体的な仕組みでもあります。

3.2 Ad Hoc配布

Ad Hoc配布は、App Storeを通さずに、登録済みデバイスへ限定的にアプリを配布したいときに使われる方式です。たとえば、社外の一部テスターへ試してもらいたいが、まだ公開前のごく限定的な配布にとどめたいときなどに使われることがあります。つまり、Ad Hocは自由配布ではなく、「指定された端末にだけインストールを許可する配布方式」です。

この方式の特徴は、開発用と同じくデバイス登録が前提になりやすいことです。そのため、配布対象が少ないうちは便利ですが、対象者や端末が増えるほどUDID管理が重くなります。つまり、Ad Hocは小規模な限定配布には向いている一方で、配布規模が広がると運用負荷が急増しやすい方式でもあります。

3.3 App Store配布

App Store配布用プロファイルは、一般公開やTestFlightを前提とした文脈で使われます。この場合、開発用やAd Hocのように個別デバイス登録を前提にするのではなく、Appleの配布基盤を通じて配ることが前提になります。つまり、App Store配布用プロファイルは「特定端末での実行許可」ではなく、「Appleの配布経路に乗せるための許可条件」として理解するのが自然です。

ここを開発用プロファイルの延長のように考えてしまうと混乱しやすくなります。開発中の実機確認と、一般公開やTestFlight配布では、同じアプリでも求められる許可の性質がまったく違うからです。つまり、App Store配布用プロファイルは、開発用プロファイルの上位版ではなく、配布の前提が異なる別のカテゴリーとして捉える必要があります。

3.4 エンタープライズ配布

エンタープライズ配布は、企業内でアプリを配布するための特別な文脈で使われる方式です。これは一般的な個人開発や通常のApp Store公開ではすべての人が扱うものではありませんが、特定の組織内だけで業務用アプリを配布したい場合に意味を持ちます。つまり、一般公開ともAd Hocとも違う、企業内限定の配布モデルです。

この方式は用途がかなり限定される一方で、企業向けアプリ配布では非常に重要な意味を持つことがあります。つまり、日常的なiOS開発の中心ではなくても、「App Store以外にも、組織向けに独自の配布文脈が存在する」ということを理解するうえで押さえておくべき仕組みです。

プロビジョニングプロファイルの種類

| 種類 | 用途 | 特徴 |

|---|---|---|

| 開発用 | 開発・実機テスト | 登録デバイスでの実行が前提 |

| Ad Hoc配布 | 限定的な外部配布 | 登録済みデバイスへの配布 |

| App Store配布 | TestFlight・公開 | Appleの配布経路に乗せる前提 |

| エンタープライズ配布 | 企業内配布 | 組織内利用向けの特別な配布形態 |

4. App IDとバンドル識別子との関係は何か

プロビジョニングプロファイルを理解するうえで、App IDとBundle IDの関係は非常に重要です。なぜなら、プロファイルは「どのアプリに対する許可なのか」を明確にできなければ意味を持たないからです。iOSでは、アプリを一意に識別するためにBundle IDが使われ、Apple Developer側ではそれと結びつく形でApp IDが管理されます。この対応が崩れると、証明書やプロファイルがそろっていても、許可対象のアプリが一致しないため署名は成立しません。つまり、App IDとBundle IDは、署名と配布の仕組みにおけるアプリの身元情報として機能しています。

実務では、署名エラーが出ると証明書やプロファイルばかりに意識が向きがちですが、実際には識別子の食い違いが原因ということも少なくありません。特に、開発環境用、検証環境用、本番環境用でBundle IDを分けている場合や、派生アプリを複数持っている場合は、App IDとの対応関係がずれやすくなります。つまり、App IDとBundle IDの関係は、設定項目の一つというより、署名全体を成り立たせる前提条件だと考えるべきです。

4.1 App IDの役割

App IDの役割は、Apple Developer側でアプリを識別し、そのアプリに対してどの権限や配布条件を与えるかを管理することです。ここで大切なのは、App IDが単なる名前ではなく、証明書、プロファイル、各種機能設定と結びつく管理上の中心軸だということです。つまり、App IDはApple側で「このアプリをどう扱うか」を定義する土台にあたります。

この視点を持つと、なぜプロビジョニングプロファイルがApp IDと結びついているのかも理解しやすくなります。プロファイルは許可設定ですが、その許可が何に向いているのかを特定できなければ意味がありません。つまり、App IDはプロファイルと証明書の結びつきを、アプリという単位へ落とし込むための基準として機能しています。

4.2 Bundle IDとの対応関係

Bundle IDは、アプリ本体の側で設定される識別子です。Xcodeプロジェクトやアプリの構成の中で定義され、アプリを技術的に識別する役割を持ちます。一方、App IDはApple Developer側で管理される識別情報です。つまり、Bundle IDがアプリ実装側の識別子であり、App IDがApple側の管理上の識別子だと考えると整理しやすいです。そして、この二つは対応していなければなりません。

ここがずれていると、どれだけ正しい証明書とプロファイルを用意しても、それは「別のアプリに対する許可」とみなされてしまいます。したがって、署名がうまくいかないときは、証明書やプロファイルだけでなく、Bundle IDとApp IDの関係も必ず確認する必要があります。つまり、App IDとBundle IDの対応関係は、iOS署名の整合性を保つための根本条件です。

App IDとBundle IDの関係

| 要素 | 内容 |

|---|---|

| App ID | Apple側で管理されるアプリ識別情報 |

| Bundle ID | アプリ側で設定する識別子 |

| 関係 | 一致または対応している必要がある |

4.3 ワイルドカードと明示的ID

App IDにはワイルドカード型と明示型があり、これも運用へ大きく影響します。ワイルドカード型は複数アプリに柔軟に対応しやすい反面、細かな権限設定や複雑な機能には向かないことがあります。一方、明示的IDは一つのアプリに対して厳密に管理しやすく、配布方式や機能設定との整合性も取りやすいです。つまり、ワイルドカードは柔軟さ、明示的IDは制御性に強みがあると考えると整理しやすいです。

実務では、特に本番運用や機能追加が多いアプリでは、明示的IDのほうが見通しがよくなりやすいです。ワイルドカードは便利に見えますが、後から機能や配布条件が増えるほど制御しにくくなることがあります。つまり、最初の設定の楽さだけで選ぶのではなく、将来の拡張も見据えて選ぶ必要があります。

5. デバイス登録はどのように影響するのか

iOSのプロビジョニングプロファイルでは、配布方式によってデバイス登録が重要な意味を持ちます。特に開発用プロファイルやAd Hoc配布では、「どの端末でこのアプリを実行してよいか」が明示的に管理されることがあり、そのためにUDID登録が必要になります。この仕組みを理解していないと、「同じアプリなのに自分の端末では動くが別の端末では入らない」「テスターへ配ったのにインストールできない」といった現象がなぜ起きるのかが分かりにくくなります。つまり、デバイス登録は単なる端末一覧の管理ではなく、「許可された実行環境を定義する仕組み」として見る必要があります。

また、デバイス登録は少人数の開発では軽く見られがちですが、テスターや確認端末が増えると一気に管理負荷が高まります。誰の端末が登録済みで、どのプロファイルに反映されていて、追加登録した端末に対していつプロファイルを更新したのかが曖昧だと、配布のたびに混乱が起こりやすくなります。つまり、デバイス登録は技術的な設定であると同時に、限定配布の運用管理そのものでもあります。

5.1 開発用プロファイルとの関係

開発用プロファイルでは、通常、登録済みデバイスであることが重要になります。なぜなら、開発版アプリは自由配布前提ではなく、あくまで開発や検証のために許可された環境でのみ動作することを前提にしているからです。そのため、証明書やApp IDが正しくても、対象端末がプロファイルに含まれていなければ、インストールや実行で止まることがあります。つまり、開発用プロファイルはアプリ内容の許可だけでなく、「どの端末が開発対象として認められているか」まで含めて成立します。

この点を理解しておくと、なぜ同じビルドでも全員の端末で動くわけではないのかが分かりやすくなります。iOSでは、開発中のアプリをそのまま誰へでも渡せるわけではなく、あくまで許可された開発端末という前提があるからです。つまり、開発用プロファイルとデバイス登録は切り離せない関係にあります。

5.2 UDID登録の仕組み

UDIDは各iOS端末を識別するための固有情報であり、開発用やAd Hoc配布ではこの情報をApple Developer側へ登録して扱うことがあります。ここで大切なのは、UDID登録を単なる面倒な事務作業として見るのではなく、「この端末は許可された実行先である」とApple側へ明示する仕組みだと理解することです。つまり、UDID登録は端末一覧を作るためではなく、限定的な実行許可を成立させるための要素です。

この仕組みを理解していると、なぜ未登録端末で同じアプリが入らないのかも自然に理解できます。アプリそのものが壊れているのではなく、その端末が実行先として許可されていないからです。つまり、UDID登録は「アプリの問題」ではなく、「許可対象の問題」を扱っていると捉えるべきです。

デバイス登録の影響

| 項目 | 内容 |

|---|---|

| 対象 | 開発用・Ad Hoc配布で特に重要 |

| 登録情報 | UDID |

| 影響 | 未登録端末ではインストールや実行が制限される |

5.3 テスト環境への影響

テスト環境では、登録されていない端末で試せないことが、そのまま確認遅延や運用負荷につながることがあります。特に、外部テスターが増える場合や、複数機種での確認が必要な場合、UDIDの回収、登録、プロファイル再生成という手順が増えていきます。すると、アプリの品質確認以前に「配るための準備」がボトルネックになることもあります。つまり、デバイス登録は安全性を支える仕組みではありますが、規模が大きくなるほど管理コストも増えるという側面があります。

そのため、テスト対象が広がってきた段階では、Ad Hocのまま運用を続けるのが自然なのか、TestFlightのような別経路へ移行したほうがよいのかを考える必要があります。つまり、デバイス登録は単なる設定ではなく、配布方式をどう選ぶかという判断にもつながる要素です。

6. プロファイル作成はどのように行うのか

プロビジョニングプロファイルの作成方法には、大きく分けてApple Developerサイトで明示的に作成する方法と、Xcodeの自動署名を使って生成する方法があります。どちらが常に正しいというより、どの程度まで構造を自分で把握しながら進めたいか、そしてどの規模・どの複雑さのプロジェクトなのかによって向き不向きが変わります。個人開発や小規模な検証であれば自動生成で十分なこともありますが、複数環境や複数ターゲット、CI/CD、複数配布方式が絡むと、どこかで「何がどう作られているのか」を見える形で管理したくなることが多いです。つまり、作成方法の違いは単なる操作手順の違いではなく、運用の透明性と制御性の違いでもあります。

また、ここで重要なのは、「一回作れるかどうか」と「今後も安定して管理できるかどうか」を分けて考えることです。最初の一枚を作るだけなら自動生成のほうが早いこともありますが、更新、共有、配布方式の追加、CI反映まで含めると、何がどこで使われているのかが見えにくくなりやすいです。つまり、プロファイル作成は一回限りのイベントではなく、その後の管理方針を決める入口でもあります。

6.1 Developerサイトでの作成

Developerサイトでの作成は、どの証明書を使うか、どのApp IDに対して作るか、どの種類の配布方式を選ぶか、必要ならどのデバイスを含めるかを、自分で明示的に選びながら進める方法です。この方法の大きな利点は、何を許可しているのかが見えやすいことです。たとえば、開発用なのか、Ad Hocなのか、App Store配布用なのかを自分で意識して選ぶため、プロファイルの意味と役割を把握しながら進めやすくなります。つまり、手動作成は手間が増える代わりに、構造理解を深めやすい方法です。

また、複数環境や複数ターゲットを持つプロジェクトでは、この「見えやすさ」が後からかなり効いてきます。どの証明書がどの用途に使われ、どのプロファイルがどのアプリを対象にしているのかを整理しやすいからです。つまり、Developerサイトでの作成は初期操作としてはやや重くても、長期運用では見通しの良さが大きな利点になります。

6.2 Xcodeによる自動生成

Xcodeによる自動生成は、署名設定のハードルを下げるうえで非常に有効です。個人開発や学習の初期段階では、細かな組み合わせを深く理解していなくても、まずは実機で動かすところまで進められるため、大きな助けになります。つまり、自動生成は「まず開発を前へ進める」ためにはとても合理的な仕組みです。

ただし、その便利さの裏で、どの証明書が選ばれ、どのプロファイルが作られ、何が今実際に使われているのかが見えにくくなることもあります。小規模なうちは問題にならなくても、環境が増えたり、ターゲットが増えたり、CI/CDへ持ち込んだりすると、「今の設定の正体」が把握しづらくなることがあります。つまり、自動生成は導入には強い一方で、仕組みを理解しないまま頼り続けると、トラブル時に原因を見失いやすいです。

プロファイル作成方法の違い

| 方法 | 特徴 |

|---|---|

| Developerサイトで手動作成 | 制御しやすく、構造が見えやすい |

| Xcodeによる自動生成 | 手軽で導入しやすい |

6.3 手動管理との違い

手動管理との違いは、どこまでをXcodeへ任せ、どこまでを開発者自身が明示的に把握するかにあります。自動生成では、開発者が深く考えなくても一定の条件までは進めますが、複数環境や複数用途が絡んできたときに、今どのプロファイルがどこで使われているのかが不透明になりやすいです。一方、手動管理では設定の負担は増えますが、その代わりに証明書、プロファイル、配布方式、環境の対応関係を整理しやすくなります。つまり、手動管理は手間と引き換えに、構造の見通しを取り戻す方法でもあります。

使用言語

シェル

ファイル名

Terminal

xcodebuild -showBuildSettings

このコマンドは、現在のビルド設定を確認するときに役立ちます。特に、Bundle IDやコード署名関連の設定が最終的にどう解決されているかを把握したい場合、Xcode上の画面だけを見るより、実際に展開されたビルド設定を確認するほうが原因切り分けに向いています。署名やプロファイルの問題は見た目の設定と実際の解決結果がズレていることもあるため、こうした確認手段を持っておくと実務ではかなり助かります。

7. 自動署名と手動署名はどのように違うのか

自動署名と手動署名の違いは、単に設定画面の項目数や作業量の違いではありません。どこまでをXcodeに任せ、どこまでを自分たちで明示的に制御するかという、運用上の考え方そのものが違います。自動署名は導入しやすく、小規模な開発では非常に便利ですが、裏側で何が選ばれているのかが見えにくいことがあります。一方、手動署名は設定の負担が増える代わりに、どの証明書とどのプロファイルがどのターゲットやどの環境に紐づいているのかを明確に把握しやすくなります。つまり、自動と手動の違いは、単なる効率差ではなく、簡便さと透明性、あるいは楽さと制御性の違いです。

実務でこの違いが効くのは、プロジェクトが複雑になったときです。単一ターゲット、単一環境、個人開発のような条件であれば自動署名のままでも大きな問題は起こりにくいですが、チーム開発、複数環境、CI/CD、配布方式の分岐が加わると、「何が使われているか」が見えることの価値が一気に上がります。つまり、どちらが優れているかではなく、今のプロジェクトの複雑さに対してどちらが破綻しにくいかを基準に考えるべきです。

7.1 自動署名の仕組み

自動署名は、Xcodeが必要な証明書やプロファイルの選択・生成を補助し、開発者が細かな組み合わせを深く意識しなくてもビルドしやすくする仕組みです。特に学習初期や個人開発では、署名設定そのものに時間を取られすぎず、まずアプリ開発を進められるという大きな利点があります。つまり、自動署名は「まず前へ進みたい」という段階では非常に強力です。

ただし、その便利さは「何が使われているかが見えにくくなる」という弱点と表裏一体です。小規模のうちはそれでも十分回りますが、配布対象が増えたり、環境が増えたり、CIへ持ち込んだりしたときに、「今の署名状態はどうなっているのか」が見えづらくなりやすいです。つまり、自動署名は導入を楽にする代わりに、構造理解を後回しにしやすい仕組みでもあります。

7.2 手動署名の制御性

手動署名では、どの証明書を使い、どのプロファイルを使い、どの配布方式を前提にするかを明示的に管理します。そのため、設定負荷は上がりますが、環境差分やターゲットごとの差異を整理しやすくなります。特に複数ターゲット、複数環境、CI/CDを扱うプロジェクトでは、「いま何が選ばれているのか」を自分たちでコントロールできることの意味が大きくなります。つまり、手動署名は面倒な代わりに、複雑な運用での見通しと再現性を強く支えます。

自動署名と手動署名の比較

| 観点 | 自動 | 手動 |

|---|---|---|

| 設定のしやすさ | 高い | 低い |

| 見通しのよさ | やや低い | 高い |

| 小規模案件との相性 | 高い | 中程度 |

| 複数環境との相性 | 中程度 | 高い |

| CI/CDとの相性 | 条件次第 | 高い |

7.3 実務での選択基準

実務での選択基準は、「どちらが正しいか」ではなく、「どちらが今のプロジェクトにとって破綻しにくいか」です。小規模な開発や学習用途なら、自動署名のほうが自然なことが多いです。一方で、チームで複数環境を持ち、CI/CDへ組み込み、複数配布方式を扱うなら、どこかで明示的な管理へ寄せたほうが後から整理しやすくなります。つまり、選択基準は技術的優劣ではなく、将来的に見通しを維持できるかどうかです。

8. CI/CDでプロファイルをどう扱うべきか

CI/CDでプロビジョニングプロファイルを扱うときに最も大切なのは、ローカル環境の便利さを前提にしないことです。ローカルではXcodeやキーチェーンの補助によって、署名状態がある程度自動で整っているように見えることがあります。しかしCIでは、証明書もプロファイルも秘密鍵も、必要なものをすべて明示的に持ち込まなければ再現できません。つまり、CI/CDにおけるプロファイル運用とは、「ローカルで何となく成立している署名構成を、再現可能な形に分解して持ち込むこと」だと考える必要があります。

また、CIではプロファイルそのものだけでなく、証明書、パスフレーズ、Bundle ID、エクスポート方式、成果物の配布先まで含めて整合している必要があります。そのため、CIでプロファイルを扱うとは、単なるファイル管理ではなく、「署名の仕組み全体を環境依存から外す」ことでもあります。この視点がないと、ローカルでは通るのにCIでは署名だけ失敗する、という典型的な状態になりやすくなります。

8.1 証明書とプロファイルの管理方法

CIでは、証明書とプロファイルを別々に雑に持つのではなく、正しい組み合わせとして管理する必要があります。どちらか片方だけが存在していても、署名は成立しません。したがって、配布方式ごとにどの証明書とどのプロファイルが対応しているのかを明確にしておき、どのジョブで何を使うのかを整理する必要があります。つまり、CIにおける管理方法の本質は「ファイルを保存すること」ではなく、「正しい署名構成を再現可能な形で維持すること」です。

8.2 秘密情報の扱い

証明書、秘密鍵、パスフレーズ、接続情報などは当然ながら秘密情報として扱う必要があります。これらをコードと一緒に管理したり、リポジトリへ直接置いたりするのは避けるべきです。CI基盤の秘密情報管理を使って必要なタイミングだけ展開し、ジョブ内で使う形にするのが基本になります。つまり、CI/CDにおける署名運用は技術的な問題であると同時に、セキュリティ運用でもあります。

8.3 CI環境でのインポート方法

CI環境では、証明書をキーチェーンへインポートし、プロファイルを正しい場所へ配置したうえでビルドやアーカイブを進めることが一般的です。ここで重要なのは、単にコマンドが一度通ることではなく、その手順が再現可能で、他の開発者も理解できる形で明文化されていることです。CIは個人のローカル環境ではないため、「この人のMacでは動く」という前提は通用しません。つまり、CIでの署名インポート手順は、チーム共有可能な署名フローとして定義しておく必要があります。

CI/CDにおけるプロファイル管理方法

| 方法 | 特徴 |

|---|---|

| CIの秘密情報管理へ保存 | 安全性を確保しやすい |

| ジョブ実行時にインポート | 再現性を持たせやすい |

| ローカル依存を排除 | チーム運用に向く |

使用言語

シェル

ファイル名

ci-signing.sh

security import certificate.p12 -k ~/Library/Keychains/login.keychain-db

このようなコマンドは、CI環境で証明書をキーチェーンへインポートするときに使います。ここで大切なのは、コマンド自体を覚えることではなく、「CIでは証明書もプロファイルも、自分で再現可能な形へ持ち込まなければならない」という考え方を持つことです。ローカルでは曖昧になりがちな署名構成も、CIへ移した瞬間に構造として可視化されることが多いため、むしろCI対応を通して署名理解が深まることも少なくありません。

9. よくあるエラーはなぜ発生するのか

プロビジョニングプロファイルまわりのエラーが厄介なのは、単なる設定漏れというより、複数の要素の整合性崩れとして現れやすいからです。証明書、プロファイル、App ID、Bundle ID、配布方式のどれかが少しでもずれていると失敗しますし、しかもエラーメッセージだけでは本当の原因が見えにくいことがあります。そのため、よくあるエラーを表面的に暗記するより、「どの整合性が崩れたときに何が起きるのか」を構造で理解したほうが実務でははるかに役立ちます。つまり、署名エラー対応では、トラブルの種類よりも、全体の成立条件を理解していることのほうが重要です。

また、同じようなエラー文が出ていても、原因が毎回同じとは限りません。証明書の問題に見えて実際にはBundle IDの不一致だったり、プロファイルを選んでいるのに期限切れだったりすることもあります。つまり、署名エラーを一つの固定パターンとして扱うのではなく、「今の構成は全体として何が揃っているべきか」を見直す入口として考える必要があります。

9.1 証明書の不一致

証明書の不一致は、プロファイルが期待している証明書と、実際に署名へ使われている証明書が一致していないときに起こります。これはローカルでは偶然通っていたものが、別の開発者環境やCIで突然失敗する典型的な原因でもあります。つまり、証明書不一致は「ファイルが存在するかどうか」の問題ではなく、「正しい組み合わせかどうか」の問題です。

9.2 プロファイル期限切れ

プロファイル期限切れは、もっとも分かりやすい一方で、意外と見落とされやすい問題です。昨日まで問題なかったのに急に失敗する場合、この期限切れが原因になっていることがあります。とくに属人的に管理していると、更新時期が共有されず、失敗して初めて期限切れに気づくこともあります。つまり、期限切れは技術エラーというより、運用可視化の弱さが表面化したものでもあります。

9.3 Bundle IDの不一致

Bundle IDの不一致は、App IDとアプリ側設定の対応関係が崩れているときに発生します。証明書もプロファイルも正しく見えるのに署名が通らない場合、この識別子のズレが原因であることは少なくありません。特に、環境別にBundle IDを変えている場合や、派生アプリを複数持つ場合に起こりやすいです。つまり、Bundle ID不一致は、アプリ識別戦略の整理不足が署名エラーとして現れたものと考えることができます。

よくあるエラーと原因

| エラー | 原因 | 解決方法 |

|---|---|---|

| 証明書の不一致 | プロファイルと証明書の組み合わせ不整合 | 対応関係を確認し再生成する |

| プロファイル期限切れ | 更新漏れ | 新しいプロファイルへ差し替える |

| Bundle IDの不一致 | App IDと識別子の不整合 | 識別子設定を見直す |

10. プロファイル管理でよくある失敗とは何か

プロビジョニングプロファイル管理でよくある失敗は、技術知識の不足だけから起きるわけではありません。むしろ、チームでの共有不足、環境ごとの整理不足、手動管理の限界といった運用上の問題から起きることが多いです。プロファイルは「一度作って終わり」のファイルではなく、証明書更新、デバイス追加、配布方式変更、CI反映などに応じて継続的に扱う必要があります。そのため、何がどの用途で、誰の責任で管理されているのかが曖昧だと、設定ファイル自体は存在していても全体として破綻しやすくなります。つまり、プロファイル管理の失敗は技術ミスというより、管理設計の弱さとして表に出やすいです。

また、署名まわりの問題は、通常のアプリバグと違って「ある人の環境では通る」ことがあるため、問題が埋もれやすいのも厄介です。ローカルで動く人がいると、問題が共有されないまま進んでしまい、あとで別のメンバーやCIだけが失敗する状態になります。つまり、プロファイル管理の失敗は、発生した瞬間よりも、放置されたときに大きな運用負債になるタイプの問題です。

10.1 チーム間共有の問題

チーム間共有が弱いと、誰がどのプロファイルを更新したのか、どれが最新版なのか、どの証明書と対応しているのかが分からなくなります。その結果、ある人のローカルでは通るのに、別の人は古いプロファイルを使っていて失敗する、といった状態が起きやすくなります。つまり、共有の問題は「ファイルが見つからないこと」ではなく、「正しい状態がチームで一致していないこと」から起こる問題です。

10.2 複数環境の混在

開発用、検証用、本番用といった複数環境を持つと、証明書やプロファイルの組み合わせも増えます。これを明確に整理していないと、別用途のものを誤って使ったり、環境ごとの差が曖昧になったりします。つまり、複数環境そのものが悪いのではなく、命名規則や責務分離が弱いまま増えていくことが問題です。

10.3 手動管理の破綻

最初は少数のプロファイルを手動で十分扱えていても、アプリ数、環境数、配布方式が増えると、そのやり方はすぐに限界を迎えます。更新漏れ、差し替え忘れ、CI反映漏れが起きやすくなるからです。つまり、手動管理の破綻は個人の注意力不足ではなく、管理対象が人間の記憶だけで追える量を超えたことから起きる問題です。そのため、規模が大きくなるほど、管理フローそのものを見直す必要が出てきます。

| 失敗 | 内容 |

|---|---|

| 共有不足 | 最新版が分からなくなる |

| 環境混在 | 別用途のプロファイルを誤用しやすい |

| 手動破綻 | 更新漏れや差し替え漏れが増える |

11. プロビジョニングプロファイルの最適な運用方法とは何か

プロビジョニングプロファイルの最適な運用方法を考えるとき、最初に大切なのは「一枚一枚のファイルを正しく作ること」より、「チームとして継続的に破綻しにくい仕組みを持つこと」です。プロファイルは証明書、App ID、配布方式、デバイス登録、CI/CDと結びついているため、単独で管理しても長期的には整合性を保ちにくくなります。つまり、最適な運用とは、今の設定作業を少し楽にすることではなく、今後の更新や共有や自動化まで含めて、誰が見ても分かる状態にしておくことです。

また、理想的な運用はチーム規模やプロジェクトの複雑さによって少し変わります。小規模なら自動署名中心でも十分なことがありますし、大規模なら証明書やプロファイルの対応を明示的に管理したほうが安全です。つまり、絶対的な正解は一つではありませんが、共通して重要なのは「属人化を減らし、可視性を上げること」です。この軸があるだけで、管理の質はかなり上がります。

11.1 自動化の活用

プロファイル管理では、自動化を適切に取り入れることで更新漏れや人手依存を減らしやすくなります。ここでいう自動化は、Xcodeの自動署名だけではなく、CIでのインポート、ビルドフローへの組み込み、環境差分の標準化まで含みます。つまり、運用の自動化とは、「人が毎回思い出して操作しなくても必要な手順が再現される状態」を作ることです。これができると、署名まわりの運用が個人の記憶や慣れに依存しにくくなります。

11.2 証明書管理の一元化

証明書とプロファイルを別々に断片管理していると、どれがどれに対応しているのかが見えにくくなります。そのため、どの証明書がどの用途に使われ、どのプロファイルと対応しているのかを一元的に整理しておくことが重要です。これは単に探しやすさのためではなく、署名構造全体を見失わないために必要です。つまり、一元管理は技術ファイルの整理というより、署名の全体構造を可視化するための運用設計です。

11.3 更新フローの整備

証明書やプロファイルは更新や失効があるため、何か起きてから対応するのではなく、更新フローそのものを事前に決めておく必要があります。誰が期限を確認し、誰が再発行し、誰がCIや各環境へ反映するのかが曖昧だと、更新そのものが停止要因になります。つまり、最適な運用では「更新は例外イベント」ではなく、「必ず起こる運用イベント」として扱うべきです。ここを明文化しておくだけで、突然の停止リスクはかなり下げられます。

| 運用項目 | ポイント |

|---|---|

| 自動化活用 | 人手依存を減らす |

| 一元管理 | 証明書とプロファイルの対応を明確にする |

| 更新フロー | 期限管理と再発行の責任を明確にする |

12. プロビジョニングプロファイルを理解する上で重要なこと

プロビジョニングプロファイルを理解するうえで最も大切なのは、それを単独の設定ファイルとして暗記しないことです。プロファイルは、証明書、App ID、Bundle ID、デバイス登録、配布方式と一緒に初めて意味を持ちます。したがって、「プロビジョニングプロファイルとは何か」という問いに対する実務的な答えは、アプリの実行や配布を許可する設定ファイルであり、証明書と必ず組み合わせて使うもの、という形になります。この二つを切り離して覚えないことが、iOS署名理解の出発点になります。

また、環境ごとの差を意識することも大切です。開発、限定配布、一般公開では、同じアプリでも求められる条件が違います。つまり、プロファイル理解では「何のためのプロファイルなのか」を常に意識する必要があります。同じ「署名」という言葉でまとめられていても、実際には用途ごとに前提が大きく違うからです。

さらに、CI/CDとの相性も重要です。ローカルで何となく動いている署名構成は、CIへ持ち込んだ瞬間に問題が表面化することがあります。そのため、本当にプロビジョニングプロファイルを理解したと言えるのは、ローカルだけでなく、自動化環境でも再現可能な形で整理できるようになったときです。つまり、プロビジョニングプロファイルの理解は、iOS署名を知ることと、継続的に破綻しない開発基盤を作ることの両方へつながっています。

まとめ

プロビジョニングプロファイルとは、iOSアプリを特定の条件で実行したり配布したりすることを許可するための設定ファイルです。その中には証明書との対応、App ID、必要に応じてデバイス情報などが含まれ、アプリがどの文脈で許可されるのかを定義します。ただし、ここで最も重要なのは、プロビジョニングプロファイル単体では役割が完結しないことです。プロビジョニングプロファイルはアプリ実行や配布を許可する設定ファイルであり、証明書は開発者または組織を証明するものです。この二つは常にセットで考えなければなりません。 つまり、iOS署名の本質は、「誰が署名したのか」と「そのアプリがどこで許可されているのか」の両方をそろえることにあります。

さらに、プロファイルには開発用、Ad Hoc、App Store、エンタープライズといった種類があり、用途によって必要な条件が変わります。App IDとBundle IDの対応、デバイス登録、証明書との整合性が崩れると、ビルドや配布は簡単に失敗します。CI/CDへ持ち込む場合は、プロファイルだけでなく証明書や秘密情報も含めて再現可能な形で整理する必要があります。つまり、プロビジョニングプロファイルを理解するとは、単に設定操作を覚えることではなく、iOSにおける署名と配布の仕組み全体を構造として理解し、ローカルでもCIでも破綻しにくい運用へ落とし込めるようになることです。そこまで見えるようになると、iOS署名まわりの多くのトラブルは、個別の謎ではなく、整合性の問題として整理して捉えられるようになります。

EN

EN JP

JP KR

KR