アプリサンドボックスとは?iOSにおけるセキュリティとアクセス制御の仕組みを徹底解説

iOSアプリ開発では、画面遷移や状態管理、ネットワーク通信、ローカル保存、通知機能のような「見える機能」の実装に意識が向きやすい一方で、そのアプリがどこまでアクセスできるのか、何をどの条件で使えるのかといった土台の理解は、後回しにされやすい傾向があります。しかし実際には、iOSアプリはOSの上で自由に振る舞える存在ではありません。最初から厳密な制約の中で実行されることを前提としており、ファイルアクセス、端末機能の利用、他アプリとの連携、ユーザーデータへの到達は、すべてOSが定めた安全な枠組みの中でのみ許可されます。

この制約の中心にあるのが、アプリサンドボックスです。アプリサンドボックスとは、各アプリを独立した隔離環境の中で動作させ、他アプリのデータやシステム領域へ自由にアクセスできないようにする仕組みです。ここで重要なのは、この仕組みを単なる制限や不便さとして理解しないことです。iOSにおいてサンドボックスは、あとから回避する対象ではなく、最初から設計へ織り込むべき前提条件です。つまり、サンドボックスは制限ではなく設計前提であり、iOS開発とは制約の中で最適な実装と体験を組み立てる作業だと捉える必要があります。

また、iOSの安全性は、何でもできる環境を用意した上で不正だけを止める発想では成り立っていません。そうではなく、最初からアクセス範囲を狭く定義し、必要なものだけを明示的に許可することで、ユーザーのデータと端末全体の安全性を守るように設計されています。そのため、iOS開発では「どうすれば自由にできるか」を考える前に、「このOSはどのような安全モデルの上でアプリを動かしているのか」を理解することが欠かせません。本記事では、アプリサンドボックスの基本から、ファイルアクセス、Entitlements、権限管理、データ保存、アプリ間通信、macOSとの違い、実務設計、そして最後のまとめまで、全体を一つの流れとして整理します。

1. アプリサンドボックスとは

アプリサンドボックスとは、各アプリを個別に隔離された環境の中で動かし、そのアプリがアクセスできるデータ、ファイル、機能、外部連携の範囲を制御するためのセキュリティモデルです。iOSでは、アプリはインストールされた時点で専用の領域を与えられ、その中で保存・実行・処理を行います。他アプリの保存領域やシステムの内部領域へは、通常の方法では直接アクセスできません。つまり、アプリサンドボックスの本質は「アプリに自由を与えること」ではなく、「アプリごとの責任範囲を明確に切り分けること」にあります。

この考え方が重要なのは、スマートフォンが極めて多くの個人情報を扱う端末だからです。写真、位置情報、連絡先、音声、決済情報、認証情報などは、利用者にとって非常に機微性の高いデータです。もし一つのアプリが他のアプリの保存データへ自由に触れたり、システム全体のファイル領域へ広くアクセスできたりするなら、設計ミスや悪意あるコードが端末全体へ与える影響は非常に大きくなります。サンドボックスは、そうした危険を個々のアプリの外側で抑え込むための、もっとも基本的な防御線です。

1.1 セキュリティモデルとしての役割

アプリサンドボックスがセキュリティモデルとして果たす役割は、アプリの行動範囲を最初から限定し、危険なアクセスや予期しない干渉が起こりにくい初期状態を作ることにあります。これは、問題が起きてから検出して止める事後対応型の考え方とは異なります。iOSでは、最初から「何に触れてよいのか」を狭く定義し、その範囲の中でだけアプリを動かすことで、リスクそのものを下げています。つまり、サンドボックスは監視の仕組みというより、危険なことをそもそも起こしにくくする構造的な保護手段です。

さらに重要なのは、このモデルが開発者に対しても設計上の方向性を与えることです。保存先、共有方式、機能利用、権限要求などを考えるときに、「まず自由にできることを探す」のではなく、「この安全モデルの中でどう実現するか」を考える習慣が自然に生まれます。つまり、サンドボックスはセキュリティのための仕組みであると同時に、アプリ設計の前提条件を整える役割も持っています。

| 観点 | 内容 |

|---|---|

| 目的 | アプリごとの独立実行と不正アクセス防止 |

| 基本思想 | 必要最小限のみ許可する |

| セキュリティ効果 | 他アプリ・システム領域への無制限アクセスを防ぐ |

1.2 アプリ隔離の仕組み

アプリ隔離の仕組みでは、各アプリに専用の保存領域と実行文脈が与えられます。その結果、あるアプリが生成した設定ファイル、ローカルDB、ユーザーデータ、キャッシュは、そのアプリ自身の責任の下で管理され、他アプリが通常それへ直接触れることはできません。つまり、iOSではアプリ同士が同じ端末の中に存在していても、データの持ち方やアクセス範囲という意味では、かなり強く切り離された存在として扱われています。

この隔離はファイルシステムだけにとどまりません。端末機能の利用、共有、通知、外部ファイル取り込み、アプリ間連携なども、基本的には「隔離された環境の中で、必要なものだけを明示的に開く」モデルになっています。つまり、アプリ隔離とは単なる保存先分離ではなく、アプリが持つ影響範囲そのものを限定する実行モデルだと理解することが重要です。

1.3 なぜiOSで必須なのか

iOSでサンドボックスが必須なのは、モバイル端末の利用形態が、常に高いプライバシー保護と安全性を必要とするからです。ユーザーは多くのアプリを日常的にインストールし、それぞれの内部実装や危険性を詳しく把握した上で使うわけではありません。そのため、OS側が先に強い安全境界を持ち、アプリの自由度を必要最小限に制御する設計が合理的になります。つまり、サンドボックスの必須性は、技術的な都合だけではなく、モバイルの利用実態とユーザー保護思想から導かれているのです。

加えて、iOSはAppleがハードウェア、OS、配布経路を一体的に管理するプラットフォームであるため、このような厳格な制御モデルを全体へ一貫して適用しやすい環境でもあります。つまり、サンドボックスは単独の技術ではなく、iOSというプラットフォーム全体の安全設計の一部です。ここを理解すると、「なぜここまで厳しく制限されるのか」がかなり納得しやすくなります。

2. サンドボックス環境はどのように構成されるのか

サンドボックス環境を理解する上では、「制限される」という抽象的な印象だけで終わらせず、実際にアプリがどのような構造の中で動いているのかを見ることが重要です。iOSアプリには専用の保存領域があり、その中に永続データ、一時データ、キャッシュ、内部設定などを整理して保存します。つまり、サンドボックスは概念的な保護モデルであると同時に、実務上のデータ配置ルールを伴う具体的な実行環境でもあります。

この構成理解が弱いと、「とりあえず保存できればよい」という発想で設計してしまい、バックアップ対象の誤り、一時ファイルの不適切な永続化、内部設定とユーザーデータの混在などが起こりやすくなります。つまり、サンドボックス環境の構造を理解することは、セキュリティ理解であるだけでなく、保存設計の質を上げることにも直結します。

2.1 ファイルシステムの分離

iOSでは、各アプリに固有のファイルシステム領域が割り当てられます。アプリはその領域内では比較的自由にファイルを作成・更新・削除できますが、他アプリの領域へ通常アクセスすることはできません。この分離によって、アプリ同士が互いの保存データを勝手に読み取ったり書き換えたりすることが難しくなっています。つまり、ファイルシステムの分離は、アプリの責任範囲とデータ境界を明確に保つための基本設計です。

この仕組みの価値は、単に危険な操作を防ぐことだけではありません。自分のアプリが保存するべき情報は、自分のアプリの責任で、OSが用意した領域内へ整理して置く、という設計習慣を促す点にもあります。つまり、ファイルシステムの分離は、開発者にとっても設計の軸を与える仕組みです。

2.2 アプリ専用ディレクトリ

アプリ専用ディレクトリには、それぞれ異なる役割があります。Documents はユーザーにとって意味のある永続データ、Library は内部設定や補助データ、Caches は再生成可能なキャッシュ、tmp は短命な一時ファイルというように、保存場所はデータの意味と密接に結びついています。つまり、アプリ専用ディレクトリは単なる空き領域ではなく、データの性質を保存先で表現するための構造です。

この使い分けを意識しないと、本来バックアップすべきでないものが永続領域へ蓄積したり、逆に保持すべきデータを消えやすい場所へ置いたりすることになります。つまり、保存場所の選択は技術的な都合ではなく、データの責任と寿命を定義する行為でもあります。

| 構成要素 | 役割 |

|---|---|

| アプリ専用領域 | アプリが基本的に扱う保存空間 |

| Documents | 永続的なユーザーデータ |

| Library | アプリ内部データ・設定 |

| Caches | 再生成可能なキャッシュ |

| tmp | 一時ファイル |

3. ファイルアクセス制御はどのように行われるのか

iOSにおけるファイルアクセス制御は、サンドボックスの考え方がもっとも具体的に表れる領域です。多くのアプリは、何らかの形でデータを保存し、読み込み、場合によっては外部とやり取りしたいと考えます。しかしiOSでは、デスクトップ環境のように任意のパスへ自由にアクセスする考え方は基本的に成立しません。アプリが扱えるのは、まず自分のサンドボックス内の領域であり、それ以外の場所へアクセスしたい場合はOSが用意した許可付きの仕組みを通る必要があります。つまり、iOSのファイルアクセスとは、自由なファイル操作ではなく、許可された保存・取得経路を前提に設計することです。

この制御は、一見すると自由度を下げているように見えますが、実際には保存設計を整理しやすくする側面もあります。どこへ何を置くべきか、どのデータは再生成可能か、共有は本当に必要か、といった設計判断を曖昧にしにくくなるからです。つまり、ファイルアクセス制御はセキュリティ上の壁であると同時に、データ設計の品質を引き上げるフレームでもあります。

3.1 アクセス可能な領域

iOSアプリが通常アクセスできるのは、自分自身のサンドボックス内の保存領域です。Documents、Library、Caches、tmp などがその中心であり、FileManager を通じて安全に取得できます。ここで重要なのは、アクセス可能であることと、何でも自由に保存してよいことは同じではない、という点です。それぞれのディレクトリには意味があり、永続データ、一時データ、設定、キャッシュでは適した場所が違います。つまり、アクセス可能な領域の理解は、「どこに置けるか」だけでなく、何をどこへ置くべきかの理解でもあります。

実務では、この整理が弱いと、バックアップされるべきでないデータが Documents に入り続けたり、ユーザーデータを一時領域へ置いてしまったりします。つまり、アクセス可能領域を正しく理解することは、保存の可否だけでなく、保存戦略そのものを安定させるうえで重要です。

3.2 制限される領域

制限される領域には、他アプリのサンドボックス、OS管理領域、任意のファイルシステムパスなどが含まれます。iOSでは、他のアプリがどこへ保存しているかを知っていても、そこへ勝手にアクセスすることは通常できません。この制限は、単に安全性のためだけでなく、アプリの責任範囲を明確にし、他者のデータへ不必要に干渉しないためにも重要です。つまり、制限領域の存在は、「できないことがある」というより、誰のデータに誰が責任を持つかを明確にするための仕組みです。

実務上は、ここを理解していないと、要件の時点で実現不可能な設計を立ててしまいやすくなります。たとえば、他アプリが持つ任意ファイルを直接監視するような設計や、システム領域へ自動書き込みする前提などは、iOSのモデルと噛み合いません。つまり、制限される領域の理解は、実装時ではなく、要件定義の段階から必要です。

3.3 外部ファイルの取り扱い

外部ファイルを扱う場合、iOSでは通常、Document Picker や共有シートのようなOSが提供する仕組みを通じて、ユーザーが明示的にファイルを選ぶ形になります。つまり、外部ファイルのアクセスは「勝手に読みに行く」のではなく、「ユーザーが選び、OSがその範囲を一時的または限定的に許可する」というモデルです。これは一見手間に見えますが、利用者にとっては何がどのアプリへ渡されるかが分かりやすく、安全性の高い方法です。

また、外部ファイルは「読み込めるかどうか」だけでなく、その後どう扱うかが重要です。一時的に読むだけなのか、自アプリ内へ取り込んで永続化するのか、編集後に戻すのかでは、設計が大きく変わります。つまり、外部ファイルの取り扱いは単なるI/Oではなく、サンドボックスの境界をまたぐ特別な設計判断だと理解すべきです。

3.4 実務で発生する制約

実務でよく発生する制約には、「任意の場所へ保存できない」「他アプリの内部ファイルへ直接触れない」「外部ファイルはユーザー主導またはOS経由でしか扱えない」「保存場所によってバックアップや削除ポリシーが変わる」などがあります。こうした制約は、あとから小手先で回避するより、最初から前提として受け入れたほうが圧倒的に設計しやすいです。つまり、iOSのファイルアクセス制御は、実装テクニックの知識というより、設計を成立させるための初期条件です。

ファイルアクセス制御の基本

| 項目 | 内容 |

|---|---|

| アクセス可能な領域 | 自アプリのサンドボックス内 |

| 制限される領域 | 他アプリ領域、システム管理領域、任意パス |

| 外部ファイル | ユーザー選択・システム許可を通じて扱う |

使用言語

Swift

ファイル名

SandboxFileAccessSample.swift

let url = FileManager.default.urls(for: .documentDirectory, in: .userDomainMask)

このコードは、Documents ディレクトリを取得する基本例です。ここで大切なのは、開発者が好きな絶対パスを決め打ちしているのではなく、OSが認めた保存領域を FileManager から取得していることです。iOSのファイルアクセスは、まさにこのように「許可された場所を、許可された方法で使う」ことが基本になります。

実務では、この基本姿勢を理解しているかどうかで、保存設計の安定性が大きく変わります。つまり、コードそのものより、OSが許可する保存モデルを前提に考える癖を持つことのほうが重要です。

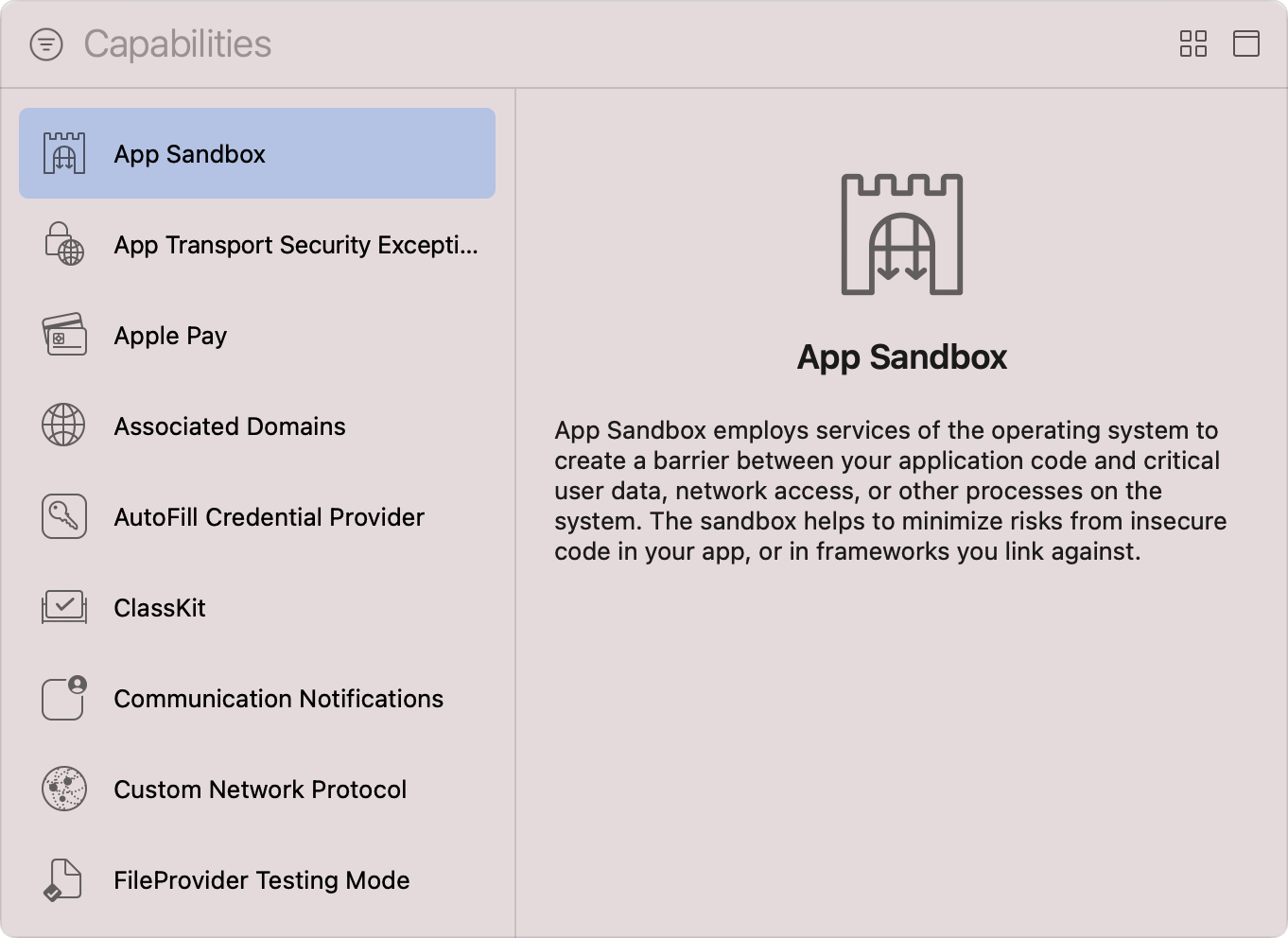

4. Entitlementsとは何か

Entitlements とは、アプリが特定のシステム機能や権限を利用する資格を持っていることを定義する構成情報です。iOSでは、APIが存在するからといって、アプリがその機能を自動的に使えるわけではありません。Push Notifications、App Groups、Keychain Sharing、Associated Domains など、通常のサンドボックス範囲を超える機能については、アプリがその能力を持つことを署名情報と一緒に明示する必要があります。つまり、Entitlements は「何を実装したか」ではなく、「何を使う資格を与えられているか」を表す仕組みです。

ここでよくある誤解は、Entitlements をユーザー許可と同一視してしまうことです。ユーザー権限は実行時に利用者の同意を得るためのものですが、Entitlements はもっと基盤側の設定であり、アプリがそもそもその機能領域へ入れるかどうかを決めます。つまり、Entitlements はユーザー同意の代替ではなく、アプリの能力を構成として宣言するレイヤーだと理解する必要があります。

4.1 権限定義の役割

Entitlements の役割は、通常のアプリ動作だけでは扱えない機能を、システムへ明示的に宣言することです。たとえば、通知を受け取りたい、特定ドメインとアプリを関連付けたい、複数アプリで共有コンテナを使いたいといった場合には、その能力をアプリが持つことを示す必要があります。つまり、Entitlements は機能のオプション設定ではなく、アプリが持つべき能力の宣言です。

この役割を理解していないと、「コードは書いたのに動かない」という事態が起こりやすくなります。実装だけで完結する機能と、実装に加えて能力宣言が必要な機能とを切り分けて考えることが重要です。つまり、Entitlements はアプリ機能の裏側にある許可構造です。

4.2 サンドボックスとの関係

Entitlements はサンドボックスを破る仕組みではありません。むしろ、厳格なサンドボックス制約の中で、「この能力だけはこのアプリへ限定的に許可する」という形で働きます。つまり、Entitlements は自由度を無制限に広げるものではなく、制約の中で必要最小限の能力を追加する調整弁です。

この視点を持つと、Entitlements の存在も理解しやすくなります。iOSは基本的に閉じた環境だからこそ、特定の機能だけを明示的に開く仕組みが必要です。つまり、Entitlements はサンドボックスと対立するものではなく、サンドボックスを前提とした例外的な許可モデルです。

4.3 有効化される機能

Entitlements で有効化される機能には、Push Notifications、App Groups、Keychain Sharing、Associated Domains などがあります。これらは、アプリ単体のローカル処理を超えて、通知基盤、共有領域、関連付けなどOSレベルの仕組みとつながるものが多いです。つまり、Entitlements が関わる機能は、アプリ内ロジックだけで完結しない性質を持つ場合が多く、構成理解が不可欠です。

4.4 設定ミスによる問題

Entitlements の設定ミスは、コードのバグより見つけにくいことがあります。ビルド自体は通るのに一部の機能だけ動かない、開発環境では動いたのに配布後は動かない、といった形で表面化しやすいからです。これは、問題がコードではなく署名や構成の側にあるためです。つまり、iOS開発ではコードだけを見ればよいのではなく、アプリが持つ能力の構成状態まで含めて把握する必要があるということです。

Entitlementsの基本

| 項目 | 内容 |

|---|---|

| 役割 | アプリが使える特定機能・権限を定義する |

| サンドボックスとの関係 | 制約の中で許可範囲を明示的に広げる |

| 代表例 | Push通知、App Groups、Keychain Sharing、Associated Domains |

| 注意点 | 設定ミスで実行時不具合が起きやすい |

5. iOSにおける権限管理はどのように機能するのか

iOSにおける権限管理は、アプリがユーザーの機微情報や端末機能へアクセスするとき、その利用をユーザーの明示的な同意に基づいて制御するための仕組みです。サンドボックスがアプリの基本的な行動範囲を制限しているのに対し、権限管理はその中でも特に写真、位置情報、マイク、カメラ、連絡先、通知といったセンシティブな領域に対して、ユーザーの意思決定を挟む構造になっています。つまり、権限管理は単なるAPI利用可否ではなく、ユーザーの情報に対する主導権をOSが守る仕組みです。

ここで重要なのは、権限管理を単なる確認ダイアログの表示として理解しないことです。権限は、要求のタイミング、目的の説明、拒否された場合の挙動、後から変更する導線まで含めて設計すべきです。つまり、権限管理はセキュリティの問題であると同時に、UXと信頼設計の問題でもあります。適切に設計されていれば、ユーザーは納得して許可しやすくなりますし、不適切なら必要な機能ですら拒否されやすくなります。

5.1 ユーザー許可の仕組み

ユーザー許可の仕組みでは、アプリが初めてセンシティブな情報や機能へアクセスしようとした際、システムが確認ダイアログを表示します。アプリ側はあらかじめ利用目的を設定ファイルへ記述しておき、その説明文が表示されます。ここで許可されれば機能利用が可能になり、拒否されればそのままでは使えなくなります。つまり、この仕組みは単に「聞く」ためのものではなく、なぜ必要なのかをOSを通じてユーザーへ説明する責任をアプリへ与えているとも言えます。

また、一度拒否された権限は、アプリ側から何度も簡単に要求し直せるわけではありません。そのため、最初の要求タイミングは非常に重要です。必要性が伝わらないまま早い段階で求めてしまうと、その後の機能体験全体に悪影響が残ることもあります。つまり、ユーザー許可の仕組みを正しく使うには、技術的な呼び出しタイミングより、ユーザーが納得しやすい文脈設計のほうが重要です。

5.2 システム権限の種類

iOSのシステム権限には、カメラ、マイク、写真、位置情報、通知、連絡先、カレンダー、Bluetooth などがあります。これらは一見するとすべて「許可が必要な機能」に見えますが、実際にはアクセス粒度や意味が異なります。たとえば写真では読み取りだけか追加保存も必要か、位置情報では使用中のみか常時か、といった違いがあります。つまり、権限は「あるかないか」で考えるべきではなく、どの範囲まで必要なのかを業務要件に合わせて細かく整理する必要があります。

権限の代表例

| 権限 | 対象 |

|---|---|

| カメラ | 撮影機能 |

| マイク | 音声録音 |

| 写真 | フォトライブラリの読み書き |

| 位置情報 | 現在地の取得 |

| 通知 | プッシュ通知・ローカル通知 |

| 連絡先 | 連絡先データの取得 |

| カレンダー | 予定情報の読み書き |

5.3 権限要求タイミング

権限要求のタイミングは、実務上もっとも差が出る設計ポイントです。アプリ起動直後にまとめて権限を求める方法は実装上は簡単ですが、ユーザーには「なぜ今それが必要なのか」が伝わりにくく、拒否されやすくなります。一方、写真を使う画面へ入った時、位置情報を使う機能を起動した時など、必要性が自然に理解できる場面で要求すれば、納得を得やすくなります。つまり、権限要求とは技術的なフローではなく、機能文脈と理解が一致する瞬間を選ぶ設計です。

5.4 情報保護との関係

権限管理の背景には、単なる機能制御ではなく、個人情報保護の思想があります。写真や位置情報、連絡先は、技術的にはデータでも、利用者にとっては非常に私的な情報です。OSが厳格な確認フローを持つのは、その情報へ到達すること自体が、機能追加より重い意味を持つからです。つまり、権限管理を理解することは、Appleのセキュリティ仕様を覚えることではなく、なぜその情報が慎重に扱われるべきかを理解することでもあります。

5.5 実務での設計ポイント

実務では、最小権限の原則、要求タイミングの適正化、拒否時の代替動線、設定画面への案内、許可されなくても最低限使える設計などが重要になります。単に「許可が必要です」とするだけでは、機能理解も信頼形成も不十分です。つまり、権限管理が上手いアプリとは、許可取得率が高いアプリというより、許可されない場合も含めて体験を壊さずに設計できているアプリだと言えます。

6. データ保存はどのように制御されるのか

iOSにおけるデータ保存は、単に書き込める場所があるかどうかではなく、そのデータが永続化すべきか、一時的なものか、バックアップ対象かどうかといった意味づけによって制御されます。サンドボックス環境では、保存先が限定されているため、開発者はデータの性質に応じて保存場所を選ばなければなりません。つまり、iOSのデータ保存は「何でも保存すればよい」という発想ではなく、データの寿命と責務を保存構造へ反映することが前提です。

この設計が重要なのは、保存先の選択がセキュリティだけでなく、バックアップ、ストレージ効率、データ移行、削除ポリシーにも影響するからです。つまり、データ保存はアクセス制御の延長にあるだけでなく、アプリの長期運用品質にも直結する設計テーマです。

6.1 永続データと一時データ

永続データは、ユーザーにとって意味があり、失うと困る情報です。一方、一時データは再生成可能であり、なくなっても機能的に再構築できるものです。この違いを意識しないと、不要なキャッシュが永続領域へ積み上がったり、逆に保存すべきデータが消えやすい領域へ置かれたりします。つまり、保存設計の出発点は「どこへ置けるか」ではなく、「そのデータは何者なのか」を見極めることです。

6.2 バックアップ対象の違い

Documents や一部 Library 配下はバックアップ対象になりやすく、Caches や tmp は基本的に再生成前提です。そのため、再生成できるものまでバックアップ対象へ入れるのは不適切ですし、重要データを一時領域へ置くのも危険です。つまり、保存場所の違いはアクセスの違いではなく、OSがそのデータをどう扱うかの違いでもあります。

| 種類 | 内容 |

|---|---|

| 永続データ | ユーザーにとって保持価値があるデータ |

| 一時データ | 再生成可能なキャッシュ・一時ファイル |

| バックアップ対象 | 失うと困る永続情報 |

| 非バックアップ対象 | 一時データ・再生成可能データ |

7. アプリ間通信はどのように制限されるのか

iOSでは、アプリ同士が自由に内部データを読み書きできるわけではありません。これはサンドボックスの考え方からすれば当然であり、各アプリは独立した領域の中で自己完結することが基本です。そのため、他アプリと何らかの連携を行いたい場合には、URLスキーム、Universal Links、共有シート、Document Picker、App Groups など、OSが用意した限定的な方法を使う必要があります。つまり、iOSのアプリ間通信は自由な共有ではなく、安全性を崩さない範囲で限定的に許可された連携手段だと理解すべきです。

この制約は不便に見えるかもしれませんが、サンドボックスの境界を維持しながら必要な連携だけを成立させるうえで非常に重要です。もしアプリ同士が自由に内部ファイルへ触れられるなら、サンドボックスの意味は大きく薄れてしまいます。つまり、通信制限は連携を否定するものではなく、連携の形式を安全なものへ制限するための仕組みです。

7.1 サンドボックス間の隔離

サンドボックス間の隔離によって、あるアプリは別のアプリの内部保存領域へ通常アクセスできません。これはファイルだけでなく、内部設定やローカル状態にも当てはまります。つまり、アプリ間通信を考えるときの出発点は、「まず互いに遮断されている」という前提です。この理解がないと、共有機能や連携機能の要件定義が現実とずれやすくなります。

7.2 許可された通信手段

許可された通信手段には、URLスキーム、Universal Links、共有シート、Document Picker、App Groups などがあります。これらはすべてOSが安全性を担保できるように設計した仕組みです。つまり、アプリ間通信を実装する際は、独自の近道や抜け道を探すのではなく、OSが用意した正規の連携手段の中で要件を実現することが基本になります。

7.3 URLスキームの利用

URLスキームは、他アプリを起動したり、特定画面へ遷移させたり、限定的なパラメータを渡したりする際に使われます。ただし、これは内部データの自由な共有を意味するものではありません。URLスキームは、あくまでアプリ間の導線や起動のきっかけを作る手段です。つまり、URLスキームは便利な連携方法ではありますが、共有領域そのものの代替ではないことを理解する必要があります。

| 手段 | 用途 |

|---|---|

| URLスキーム | 他アプリ起動・簡易連携 |

| Universal Links | Web連携を含む導線制御 |

| 共有シート | ユーザー主導の共有 |

| App Groups | 関連アプリ間の限定共有 |

8. iOSとmacOSの違いはどこにあるのか

iOSとmacOSは同じAppleプラットフォームに属していますが、サンドボックス制約の強さや前提にはかなり違いがあります。iOSではサンドボックスがほぼ強制的な前提として組み込まれており、アプリの自由度はかなり厳しく制御されています。一方、macOSでは利用形態や配布方式、ユーザーの操作文脈によって、より柔軟なファイルアクセスやアプリ連携が成立することがあります。つまり、同じApple環境でも、iOSのほうがはるかに「制約前提」で設計されていると理解する必要があります。

この違いを見落とすと、macOS的な発想で iOS の設計を考えてしまい、「なぜこれができないのか」が分からなくなります。任意パス保存や広いファイルアクセスのような発想は、iOSではそのまま成立しにくいからです。つまり、iOS開発では「Apple製OSだから似ている」と考えるのではなく、iOSは安全性のために自由度を大きく絞ったOSであることを前提にするべきです。

8.1 制約の強さ

iOSでは、他アプリやシステムへのアクセス制限が非常に強く、権限要求やEntitlementsも含めて厳格に管理されます。macOSでは比較的柔軟な場面もあります。つまり、制約の強さという観点では、iOSのほうが明確に強い隔離モデルを持っています。

8.2 アクセス可能範囲

macOSではユーザー操作を通じて比較的広いファイルアクセスが可能になることもありますが、iOSではアプリ専用領域中心の考え方が基本です。つまり、アクセス可能範囲の違いは、そのまま設計自由度の違いでもあります。

8.3 開発者の自由度

macOSのほうが自由度は高い反面、その分設計責任も広くなります。iOSでは自由度を抑える代わりに、安全な枠組みが先に用意されています。つまり、iOSでは制約が多いのではなく、安全な設計条件が最初から明示されているとも言えます。

iOSとmacOSの比較

| 観点 | iOS | macOS |

|---|---|---|

| 制約の強さ | 強い | 相対的に緩い |

| ファイルアクセス | 非常に限定的 | 比較的柔軟 |

| アプリ間隔離 | 強い | 文脈により差がある |

| 開発者自由度 | 低め | 高め |

9. 実務での設計はどのように考えるべきか

実務でサンドボックスを前提に設計するとは、実装の途中で制約にぶつかってから対処するのではなく、要件定義や画面設計の段階から「この機能はどの権限モデルで実現するか」「どこへ保存し、何を共有し、何を明示的に許可してもらうか」を整理することです。iOSでは後から自由なアクセスを追加するのが難しいため、最初の設計段階でOSの制約と整合していることが非常に重要です。つまり、サンドボックスは実装の最後に確認する仕様ではなく、最初から設計へ織り込むべき実現条件です。

また、実務では安全性とUXを対立させないことも重要です。権限や保存制約をそのままユーザー負担へ変換すると、使いにくいアプリになります。一方で、利便性だけを優先すると、不要な権限要求や危険なデータ扱いへつながります。つまり、実務設計とは、「安全だからよい」「便利だからよい」ではなく、安全でありながら自然に使える体験をどう両立させるかを考えることです。

9.1 最小権限の原則

最小権限の原則とは、本当に必要な権限・機能・アクセス範囲だけを使う考え方です。不要な権限はセキュリティ面だけでなく、ユーザーの信頼や審査通過性にも悪影響を与えます。つまり、権限は多いほど良いのではなく、少ないほど意図が明確になります。

9.2 データの安全な扱い

データの安全な扱いでは、その情報の機微性、保存責務、共有の必要性、バックアップ要否を整理する必要があります。単に保存できる場所へ置くのではなく、そのデータが何であり、どこまで守るべきかを考える必要があります。つまり、データ設計はI/Oの問題ではなく、情報保護の問題です。

9.3 権限要求のタイミング

権限要求は、必要な瞬間に、必要な理由が自然に伝わる形で行うべきです。起動直後にまとめて聞くのではなく、機能文脈と一致した場面で求めることで納得を得やすくなります。つまり、権限要求は技術処理ではなく、説明責任の設計です。

9.4 セキュリティとUXのバランス

セキュリティ制約があることを、そのまま使いにくさへ変換してはいけません。拒否時の代替機能、設定画面への案内、理由説明などを丁寧に整えることで、安全性とUXは十分両立できます。つまり、良いiOS設計とは、制約をなくすことではなく、制約の中でも不自然さを減らすことです。

| 設計観点 | 内容 |

|---|---|

| 最小権限 | 必要な権限だけを要求する |

| データ保護 | 情報の性質に応じた保存を選ぶ |

| 要求タイミング | 機能文脈と一致させる |

| UXバランス | 拒否時も含めて自然な導線を設計する |

10. よくあるセキュリティミスとは何か

iOSにはサンドボックスや権限管理という強い安全機構がありますが、それでも設計や運用の誤りによってセキュリティ品質を下げてしまうことはあります。特によくあるのは、過剰な権限要求、データ保存先の誤り、不適切な共有設計、iOS前提を無視したアクセス発想です。これらは危険な低レベルコードを書いたときだけに起こるのではなく、「便利そうだから」「とりあえず全部要求しておこう」といった雑な判断からも起こります。つまり、iOSの安全性はOSが用意しているだけでは十分ではなく、開発者がその安全モデルをどう正しく使うかによって実質的な品質が決まります。

また、こうしたミスは表面的には「動いている」ことが多いため、発見が遅れやすいのも特徴です。許可ダイアログは出る、保存もできる、共有も一応動くという状態でも、それが適切な設計とは限りません。つまり、セキュリティミスとはクラッシュやエラーだけではなく、動いているが危うい設計も含みます。この視点がないと、形式的に機能が完成していても、本質的には弱い実装になってしまいます。

10.1 過剰な権限要求

必要性が整理されていないまま複数の権限を一括で要求するのは、非常によくあるミスです。ユーザーから見ると、なぜそんなに多くの情報へアクセスしたいのか分からず、不信感につながります。つまり、過剰な権限要求は機能不足ではなく、設計上の説明不足です。

10.2 データ保存ミス

キャッシュを永続領域へ保存し続けたり、バックアップすべきでないものを Documents に置いたりするのは典型的な保存設計ミスです。これはストレージ効率だけでなく、移行や運用にも悪影響を及ぼします。つまり、保存ミスは単なるフォルダ選択ミスではなく、データの意味づけができていない状態です。

10.3 不適切な共有

共有要件を雑に設計すると、意図しないデータ露出や不自然な連携が起こりやすくなります。共有はサンドボックス境界を越える行為であるため、便利さだけで設計してはいけません。つまり、不適切な共有は機能実装ミスではなく、境界設計ミスです。

10.4 想定外アクセス

デスクトップ感覚で「このファイルは読めるはず」「この領域も扱えるはず」と考えてしまうのは、iOS前提を無視した設計です。これは要件そのものが実装不可能になる原因にもなります。つまり、想定外アクセスの問題は、実装の誤りというより、前提モデルの誤認から起こるものです。

よくあるセキュリティミス

| 問題 | 原因 | 対策 |

|---|---|---|

| 過剰な権限要求 | 必要性を整理していない | 最小権限原則で設計する |

| データ保存ミス | 保存場所の意味を理解していない | データ種別ごとに保存先を分ける |

| 不適切な共有 | 共有経路を雑に設計する | OSが許可する手段を使う |

| 想定外アクセス | iOS制約を前提にしていない | 制約を先に確認して設計する |

11. サンドボックス制約の中でどう設計するべきか

サンドボックス制約の中で設計するとは、「何ができないか」を理解した上で、「その制約の中で何が最も自然で安全な実現方法か」を選ぶことです。iOSでは、自由なアクセスを前提に機能を考え、後から制約に合わせて修正する進め方は非常に非効率です。なぜなら、サンドボックスは一部の機能だけにかかる制約ではなく、プラットフォーム全体の前提だからです。つまり、良いiOS設計とは、制約を回避することではなく、制約を前提に要件を構築することです。

また、iOSは単に「できないこと」が多いOSではありません。Document Picker、共有シート、App Groups、権限API、Entitlements など、安全性を守りながら必要なことを実現できる手段がかなり用意されています。つまり、制約を前提にするとは、諦めることではなく、OSが想定する正規ルートの中で最適な設計を選ぶことでもあります。

11.1 許可されたAPIの活用

外部ファイルなら Document Picker、共有なら共有シートや App Groups、通知やドメイン連携なら適切な Entitlements とシステム機能というように、まずはOSが用意した安全な道を使うべきです。つまり、実装の出発点は「裏技を探すこと」ではなく、「Appleがどの経路を想定しているか」を確認することです。

11.2 安全なデータ共有

共有が必要な場合でも、どのデータを、どの範囲で、どの相手と共有するのかを明確にする必要があります。共有は広くするほど便利に見える一方で、境界を壊しやすくなります。つまり、安全な共有とは、必要最小限の情報だけを、意図した経路で流す設計です。

11.3 制約を前提とした設計

制約を前提とした設計では、最初から「このOSで成立する体験」に要件を落とし込みます。これは遠回りに見えて、実装可能性も保守性も高くなりやすいです。つまり、iOS設計では自由度の高さではなく、制約の中での一貫性が品質に直結します。

| 設計観点 | 内容 |

|---|---|

| 許可APIの活用 | OS公式の安全な経路を使う |

| 安全な共有 | 最小範囲・明確な相手・明確な文脈で共有する |

| 制約前提の設計 | 実装可能性を最初から織り込む |

12. アプリサンドボックス理解で押さえるべきポイント

アプリサンドボックスを理解するうえで最も重要なのは、それを単なる制限や不自由さとして受け取らないことです。iOSでは、自由度より先に安全性が置かれており、アプリはその安全な枠組みの中で動作します。つまり、サンドボックスは開発の自由を奪う障害ではなく、安全な設計の出発点です。この視点を持つだけで、ファイルアクセス、権限、保存、共有、Entitlements といった個別テーマが、一貫した思想の中でつながって見えるようになります。

また、iOS開発では、サンドボックスや権限モデルを理解することが、そのままUX設計やデータ設計の質にも直結します。なぜなら、iOSでは安全性を満たしながら、同時に自然な体験を作ることが求められるからです。つまり、サンドボックス = 制限ではなく設計前提であり、iOS開発 = 制約内で最適解を作る作業だという理解が、設計全体の質を左右します。

最後に重要なのは、アプリサンドボックスの理解が、単なるセキュリティ知識ではなく、日常的な実務判断の基盤であるということです。どこへ保存するか、何を共有するか、いつ権限を求めるか、どのAPIを使うかといった判断は、すべてこの理解の上に成り立っています。つまり、アプリサンドボックスを本当に理解するとは、「制約を知っている」ことではなく、その制約を前提に、安全で自然なiOSアプリを設計できるようになることです。

まとめ

アプリサンドボックスとは、iOSにおいて各アプリを独立した隔離環境の中で実行させ、ファイル、機能、データ、他アプリとの接点を厳密に制御するためのセキュリティモデルです。その目的は、アプリ間の干渉や不適切なアクセスを防ぎ、ユーザーのデータと端末全体の安全性を守ることにあります。ここで重要なのは、サンドボックスを単なる禁止事項の集合として見るのではなく、iOSアプリ開発の前提条件として受け入れることです。つまり、サンドボックスは制限ではなく設計前提であり、iOSの機能実装は常にこの枠組みの中で考える必要があります。

本記事で整理してきたように、サンドボックスの理解は、単に他アプリへアクセスできないという知識だけで終わりません。ファイルシステムの分離、アプリ専用ディレクトリの使い分け、アクセス可能領域と制限領域の違い、外部ファイルの取り扱い、Entitlements による能力宣言、権限管理の仕組み、保存先ごとの責務、アプリ間通信の限定性、iOSとmacOSの制約差、そして実務における最小権限設計や安全な共有方法まで、すべてが一つの安全モデルの延長線上にあります。つまり、アプリサンドボックスを理解することは、個別機能の仕様を覚えることではなく、iOSがどのような安全思想の上でアプリを動かしているのかを構造として理解することでもあります。

実務で特に大切なのは、制約を後から回避しようとするのではなく、最初からその制約の中で最適解を作る姿勢です。不要な権限を求めず、保存先をデータの性質に応じて選び、共有はOSが認める安全な経路に限定し、ユーザーへの説明や拒否時の導線まで含めて設計することが重要です。つまり、iOS開発とは制約の中で最適解を作る作業であり、サンドボックスを深く理解しているほど、安全で自然で保守しやすいアプリへ近づけます。これが、アプリサンドボックスを理解する最大の実務的価値です。

EN

EN JP

JP KR

KR